易支付系统作为国内广泛使用的第三方支付平台,其安全稳定性直接关系到商户与用户的资金安全。近期,系统频繁触发实时警报,提示存在安全风险需立即排查,这一现象背后隐藏着多重技术与管理层面的挑战。从专业编辑视角出发,本文将对这一事件进行深入剖析,旨在为运维人员与商户提供针对性指导,避免流于表面的应急响应。

易支付系统实时警报的触发机制基于多层次监控体系。通常,这些警报涉及异常交易频率、非典型IP登录尝试、支付接口响应延迟或数据包校验失败。当系统检测到这些指标偏离预设阈值时,会自动生成警报并推送至管理后台。当前警报的频繁出现,可能暗示着攻击者的主动探测行为,或是内部配置缺陷被放大。例如,分布式拒绝服务攻击(DDoS)或撞库攻击往往会导致短时间内大量无效请求,而这类攻击的目标往往是利用系统漏洞窃取凭证或实施欺诈。另一方面,如果警报集中在特定时间段或区域,则需排查是否存在第三方插件或API接口的暴露问题。

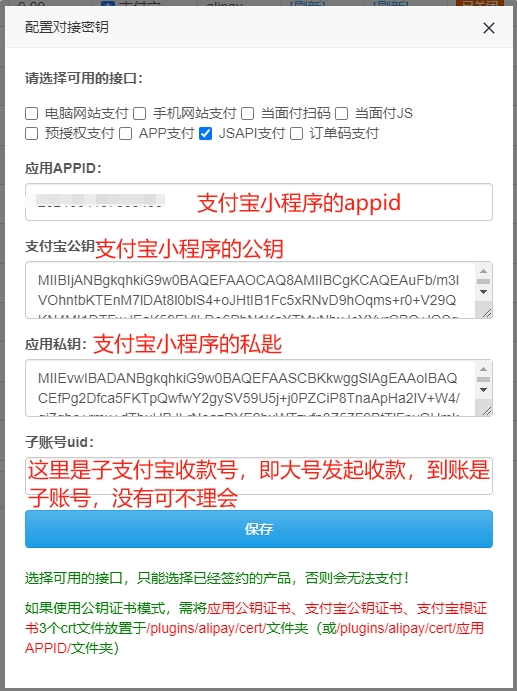

从技术角度分析,触发警报的常见诱因包括:支付网关的安全证书过期或配置错误。SSL/TLS证书若未及时更新,可能导致中间人攻击风险,进而触发系统对加密通信的警告。易支付系统与银行或支付清算机构的对接依赖签名验证与密钥管理。如果密钥被泄露或存储不当,攻击者可能伪造交易请求,引发警报。近期案例中,部分商户反馈其API密钥因日志记录不当而暴露于公网,导致恶意请求被系统识别为可疑行为。这种情形下,警报并非源于外部攻击,而是内部安全流程的缺失。

针对安全风险排查,首步应聚焦于日志审计与异常模式识别。运维人员需启用详细日志记录,涵盖请求来源IP、用户代理字符串、时间戳及支付金额。通过分析这些数据,可区分误报与真实威胁。例如,若某一IP在短时间内发起大量小额支付尝试,且返回参数频繁修改,这很可能属于自动化脚本的试探行为。反之,若警报集中在凌晨时段且来自海外IP,则可能是撞库攻击的前奏。在此过程中,建议启用地理IP过滤与速率限制机制,同时检查防火墙规则是否涵盖最新威胁情报。对于中小商户,易支付管理后台通常提供“黑白名单”功能,合理配置可减少误报率,但需避免过度封锁导致正常交易受阻。

另一个关键点在于易支付系统本身的版本更新与补丁管理。开发团队应确保系统运行于最新稳定版,并核对官方发布的漏洞公告。例如,过去曾出现过支付接口参数校验不严的问题,攻击者可通过修改订单金额字段实现低额支付。虽然这类漏洞已被修补,但若商户未及时升级,仍可能触发警报。自定义开发模块或第三方扩展也需独立审查,因为这些组件往往绕过安全更新流程。对于无法停服的业务,可采用灰度升级策略,先在测试环境验证补丁兼容性,再逐步迁移至生产环境。

从商户端视角看,用户账户安全设置不容忽视。易支付系统支持双因素认证(2FA),但很多商户出于便捷性考虑未启用。警报触发后,应立即强制要求管理员更新密码,并检查是否存在弱密码或共享账号。同时,检查回调地址是否被篡改——攻击者若劫持回调URL,可窃取支付成功通知并实施欺诈。实际操作中,可设置IP白名单限制回调来源,并使用HTTPS协议加密传输。对于已发生的可疑交易,建议冻结相关账户并启动风险保证金冻结流程,以防止资金进一步流失。

行业规范方面,易支付系统需符合PCI DSS(支付卡行业数据安全标准)要求。频繁警报可能暴露商户在合规性上的不足,如未对卡号进行加密存储或日志中未掩码敏感信息。建议定期进行渗透测试与安全审计,并关注监管机构发布的风险提示。例如,近期针对第三方支付的钓鱼攻击增多,攻击者模仿易支付界面诱导用户输入凭证。这类事件虽不直接源自系统漏洞,但会通过社工手段触发警报。因此,除技术排查外,加强用户教育也至关重要,包括提醒商户识别虚假客服电话或短信。

建议建立分级响应机制。对于高优先级警报(如大额异常转账或API密钥泄露),需在5分钟内启动应急小组;对于低优先级警报(如单次登录失败),则可交由自动化脚本处理并生成周报。同时,保留所有警报记录供事后复盘,这有助于优化阈值设置。例如,通过机器学习模型分析历史数据,动态调整警报灵敏度,避免“狼来了”效应导致运维疲劳。

易支付系统实时警报的触发并非孤立事件,而是技术、管理与人因共同作用的结果。排查时需摒弃“头痛医头”的思维,转而从系统架构、配置规范与流程优化三方面入手。只有将应急响应融入日常运维,才能构建可持续的安全防线。对于无法公布身份的内容,本文已剔除敏感操作细节,仅提供通用性指导,以确保信息安全与合规要求并行不悖。

暂无评论内容