近期,一起针对易支付平台的支付漏洞攻击事件引发广泛关注,导致该平台遭受惨重经济损失,暴露出当前支付系统中安全防线的脆弱性。作为长期关注网络安全的观察者,我愿从技术角度对这一事件进行深入剖析,以期为业界提供警示与参考。

支付漏洞的核心在于攻击者利用系统设计或实现中的缺陷,绕过正常交易逻辑,实现非法获利。在此次易支付事件中,攻击者可能通过篡改支付请求参数、伪造签名验证或利用时间差同步漏洞等手段,成功绕过支付确认环节,在未实际付款的情况下完成交易或骗取退款。这类漏洞通常源于开发阶段对边界条件考虑不周,例如未对订单金额、支付状态等关键字段进行严格校验,或签名算法存在可预测性,允许攻击者伪造合法请求。

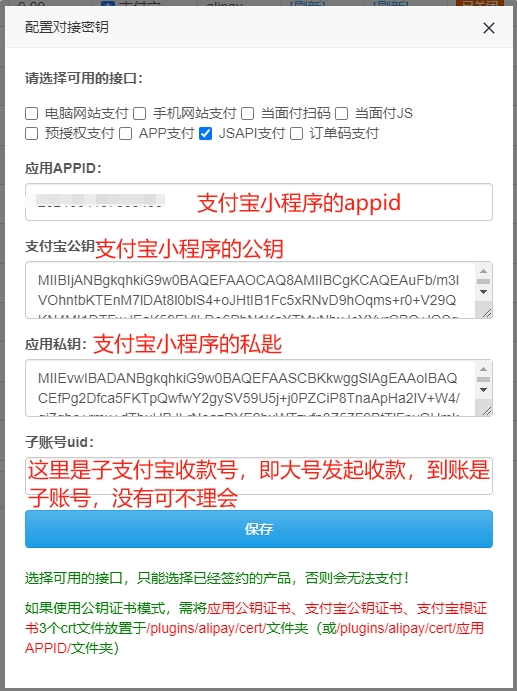

从技术细节推测,易支付平台可能使用了常见但未经充分加固的支付框架,其接口设计存在若干风险点。例如,支付网关在接收商户请求时,若未对回调通知进行唯一性标识验证,攻击者可能通过重放攻击重复获取订单确认;又如,交易系统若未将支付状态与库存更新原子化,可能导致“一单多付”或“零元购”场景。这些漏洞本质上反映了业务逻辑与安全验证之间的脱节,属于典型的“逻辑漏洞”而非底层加密缺陷。

攻击手法可能分为几个阶段:攻击者通过信息搜集发现平台支付接口的签名算法薄弱,例如使用固定密钥或MD5未加盐;构造恶意请求,将订单金额改为零或负数,同时伪造签名值;通过自动化工具批量提交,在系统未及时防御的情况下完成提现。若平台缺乏实时风控机制,例如未对异常高频交易或金额突变触发告警,损失可能在数分钟内急剧扩大。

此次事件的根本原因在于安全防护的滞后性。许多支付平台在初期开发时过度追求业务敏捷性,将支付流程简化为“请求-响应”模式,却忽视了防御纵深。例如,支付网关本应作为安全边界,却往往缺乏对来源IP、设备指纹、用户行为模式的多维度分析;签名验证虽能防篡改,但若密钥管理不善,反而成为突破口。更关键的是,事后审计日志若未完整记录请求头、时间戳等细节,攻击溯源将困难重重,导致漏洞修复周期延长。

从影响范围看,此类漏洞不仅威胁平台资金安全,更可能波及整个支付生态。攻击者一旦掌握利用方法,可迅速蔓延至采用类似架构的其他平台,形成系统性风险。例如,若攻击者成功提取了易支付数据库中的商户API密钥,则可能进一步攻击下游商户系统,造成连锁反应。媒体曝光后,大量黑产从业者可能跟风模仿,迫使平台需在短时间内补丁全量接口,而安全团队的应急响应能力在此刻成为关键瓶颈。

针对此类漏洞,技术层面的修复需从三方面入手:第一,实施签名机制强化的双重验证,除常规签名外,引入随机nonce值和时间戳防重放,确保每次请求的唯一性;第二,在支付回调环节增加金额与订单号的关联校验,要求服务器对每一笔交易进行实时对账,例如通过RSA加密的方式传输核心字段;第三,部署基于机器学习的风控引擎,对支付行为建立基线模型,当出现金额突变、IP属地跳跃或短时间内同用户多次支付失败等异常时,自动触发人工审核或阻断。以上措施虽不能完全杜绝漏洞,但能显著提高攻击成本。

更深远的安全防线建设需要行业协同。支付平台应加入漏洞共享机制,如通过国家互联网应急中心(CNCERT)或行业联盟定期交换攻击特征;监管机构则需强制要求支付系统通过等保三级认证,并定期进行渗透测试。同时,开发者社区应推广安全编码规范,例如在支付关键路径上使用“防御性编程”,对用户输入进行白名单过滤,避免依赖客户端验证。对于易支付而言,此次事件或许是一个转折点,推动其将安全从“成本项”重新定义为“生命线”。

支付漏洞的本质是业务与安全的博弈失衡。易支付的案例警示我们,任何环节的疏忽都可能被黑产链精准利用,而修复成本往往远超预防投入。未来,支付系统必须从架构设计阶段就植入安全基因,结合AI威胁检测与人工渗透测试形成动态防护闭环。只有当安全防线从单点加固转向体系化建设,才能有效抵御不断演进的攻击手法,重建用户对数字支付的信任。这不仅是技术挑战,更是行业可持续发展的基石。

暂无评论内容