在数字化时代,服务器攻击已成为网络安全领域最为严峻的挑战之一。每一次攻击,无论其规模大小,都会在系统中留下独特的“指纹”——这些入侵痕迹构成了从事件发现到锁定幕后黑手的完整链路分析基础。本文将从专业角度,系统性地剖析服务器攻击的常见类型、入侵痕迹的提取方法,以及如何通过多层次溯源技术追踪攻击来源,最终揭示攻击者的真实身份或所属组织。

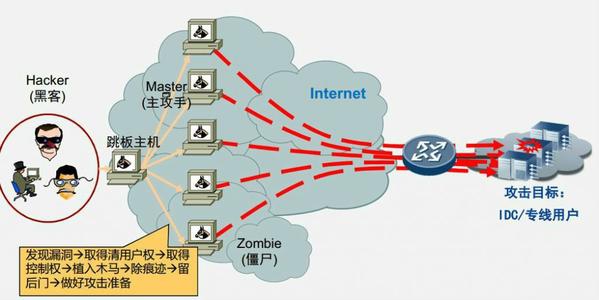

服务器攻击种类繁多,但核心分类可归纳为五大类:首先是利用软件漏洞的攻击,如SQL注入、跨站脚本(XSS)或远程代码执行,攻击者通过未修补的漏洞直接获取服务器控制权。其次是拒绝服务攻击(DDoS),通过海量流量淹没服务器资源,使其无法正常响应。第三种是身份认证绕过与暴力破解,攻击者通过弱口令、撞库或密码喷洒等手段获取合法凭证。第四种是供应链攻击,利用第三方软件或服务的漏洞渗透目标服务器。最后是内部威胁,来自有权限的用户或运维人员的恶意操作。每种攻击类型留下的痕迹各有特征,例如SQL注入会在数据库日志中留下异常查询语句,而暴力破解则会显示大量失败的登录尝试记录。

入侵痕迹的提取是溯源的第一步,也是最关键的一环。在服务器层面,需要检查系统日志(如Windows的Event Log或Linux的syslog)、网络流量数据包(PCAP文件)、文件系统变更(如提权后的二进制替换、Webshell文件上传)以及进程列表中的异常进程。例如,当攻击者利用Docker容器逃逸漏洞时,会在宿主机出现异常同名进程或网络连接模式。内存取证同样重要,攻击者可能使用无文件驻留技术,但运行时的代码、非持久化网络套接字或加密密钥仍可能存在于RAM中。通过工具如Volatility或Rekall,可以提取攻击者留下的命令行历史、网络连接信息和隐蔽进程。这些痕迹不仅是攻击发生的证据,更是追溯攻击路径的起点。

当入侵痕迹被定位后,下一步是进行攻击链路的逆向重构。攻击链通常分为侦察、武器化、载荷投递、漏洞利用、安装后门、命令控制(C2)和数据窃取/破坏六个阶段。例如,一次典型的网络钓鱼攻击:侦察阶段攻击者收集员工邮箱信息;武器化阶段生成带有恶意宏的Office文档;载荷投递通过邮件附件发送;漏洞利用依赖宏激活下载恶意软件;安装后门如远程访问木马(RAT);C2阶段通过加密通道与外网控制端通信;最终执行数据窃取。溯源的关键在于找出C2服务器地址、恶意软件样本以及攻击者使用的工具集。例如,如果发现攻击者使用了公开的渗透测试框架如Metasploit,则可缩小其技能水平范围;若发现独特的加密算法或硬编码密钥,则可能关联到特定APT组织。

溯源过程并非一帆风顺。攻击者会采用各种反溯源手段来隐藏自身。常见的包括使用跳板服务器、洋葱路由器(Tor)、 VPN链或多层代理技术来模糊真实IP。更激进的做法是植入假证据,如伪造其他国家语言的字符串或利用公共云服务(如Azure或AWS)的基础设施进行攻击,以嫁祸他人。部分攻击者会使用配置文件中的虚假时间戳或修改文件系统的MAC时间,干扰取证分析。要破解这些伪装,需要交叉验证多个数据源:将网络流量的时间戳与服务器日志比对,检查跳板机上的活跃会话时长是否合理,以及利用机器学习模型分析攻击行为模式是否与已知威胁情报库匹配。例如,某些APT组织如Lazarus Group习惯于在周六或周日发起攻击,这成为其行为 profiling 的一部分。

数字取证还面临技术性挑战:日志可能被攻击者手动清除或自动轮转覆盖,加密流量使得内容分析困难,而云环境下的动态IP分配进一步增加了定位难度。针对日志缺失,可依赖于端点检测与响应(EDR)系统产生的进程树,或存储在外部安全信息与事件管理(SIEM)系统中的备份日志。对于加密流量,则需通过JA3指纹、TLS证书颁发机构信息或数据包长度分布等元数据来识别C2通信模式。云环境下的溯源要求安全团队与云服务商协作,利用其API获取虚拟机实例的元数据、存储快照及网络流日志。每一层障碍都要求分析人员具备系统性思维——不依赖单一证据,而是构建完整证据链。

当攻击源最终被锁定在某个IP、域名或账号时,关联分析成为揭示幕后黑手的关键。威胁情报平台(如VirusTotal、AlienVault OTX)可查询IP/host的历史恶意活动;WHOIS记录能展示域名注册人的信息(尽管可隐藏);社交媒体分析可追踪攻击者使用的昵称或模式。但更要看的是攻击的动机和战略目标——是一次性的经济勒索(如公开勒索软件攻击行为),还是针对特定国家或行业的有组织行动?例如,针对能源基础设施的攻击若与地缘政治事件同步,则可能暗示国家背景黑客组织。2023年针对某国电网的攻击溯源发现,攻击者使用的C2域名曾在同一时间段被用于攻击外交部门,进一步关联到某APT小组使用的独特木马变种的哈希值,最终在国际安全峰会上曝光了其真实身份。

需要明确的是,任何溯源分析都存在局限性。当攻击者使用零日漏洞、雇佣第三方团队操作或使用物理隔离手段时,直接追溯个体身份的难度将呈指数级上升。此时,分析的输出不应是“谁发动的攻击”,而应是“攻击如何进行”,以便制定防御策略。例如,修复特定漏洞、加强访问控制或修改网络拓扑结构来阻断类似攻击路径。即使无法找到幕后黑手,通过还原完整攻击链路,也能显著提升组织的安全成熟度。在持续对抗中,攻击溯源的精髓不在于完美回忆过去,而在于通过每一次战斗的痕迹,为未来的防御构筑更坚固的堡垒。每个字节、每个时间戳、每个异常连接背后的逻辑,都叙述着一个未被讲述的故事——而我们作为数字世界的守护者,始终在解密与重构中,维持着技术的天平。

云服务器被攻击怎么办?

当云服务器遭受攻击(尤其是以DDoS、CC为主的流量消耗性攻击)时,需从预防、抵御、应急三方面系统应对,结合技术手段与资源成本控制降低损失。以下是具体解决方案:

一、攻击前的预防措施

二、攻击中的抵御策略

三、攻击后的应急与复盘

四、长期安全建设建议

核心原则:云服务器安全是“攻防成本博弈”,需通过技术手段提升攻击门槛,同时控制自身防护成本,实现“可承受的损失”与“业务连续性”平衡。

gti衔尾蛇行动详解

GTI衔尾蛇行动是一个网络安全领域的概念,核心是针对特定目标的持续渗透与防御对抗,涉及攻击链闭环、技术迭代等多维度内容一、行动核心逻辑1. 衔尾蛇名称由来:源于神话中首尾相衔的蛇,象征攻击与防御的闭环对抗——攻击者通过持续渗透获取权限,防御方则通过溯源、反制形成防御闭环,两者循环迭代2. 核心目标:针对高价值目标(如企业核心系统、关键基础设施)实现持续潜伏、数据窃取、权限维持,同时防御方需构建全链路检测、实时响应、威胁溯源的防御体系二、攻击方典型手段1. 初始入侵阶段:• 利用零日漏洞(如未公开的软件漏洞)或社会工程学(如钓鱼邮件、伪装信任)突破边界• 常见载体:恶意USB、供应链攻击(如篡改软件更新包)2. 横向移动阶段:• 通过凭证窃取(如Pass-the-Hash技术)、远程代码执行(如PowerShell脚本)在内部网络扩散• 重点渗透:域控制器、数据库服务器等核心节点3. 权限维持阶段:• 植入持久化后门(如注册表键值、计划任务)• 利用合法工具(如WMI、SMB协议)掩盖攻击痕迹三、防御方应对策略1. 全链路监控:• 部署EDR(端点检测与响应) 工具,实时监控终端异常行为• 采用SIEM(安全信息与事件管理) 平台,关联分析跨设备日志2. 威胁溯源:• 通过恶意样本逆向工程(如静态分析、动态沙箱)定位攻击源• 结合威胁情报(如MITRE ATT&CK框架)识别攻击链特征3. 闭环响应:• 建立应急响应流程(如隔离受感染设备、清除后门)• 开展事后复盘,更新防御规则(如漏洞补丁、访问控制策略)四、现实案例参考相关资料显示,部分针对金融机构、能源企业的攻击事件中,存在类似衔尾蛇的持续对抗特征:攻击者多次利用新漏洞突破防御,防御方则通过技术迭代逐步完善检测能力,形成长达数月的攻防拉锯

如何评价网络安全竞赛?CTF、AWD、渗透实战与取证溯源全面解析

网络安全竞赛作为培养实战技能与选拔人才的重要途径,近年来在网络安全领域发挥着关键作用。

其通过多样化的赛制设计,覆盖了从基础理论到高级实战的全方位能力考察,为参赛者提供了阶梯式成长路径。

以下从CTF、AWD、ISW综合渗透、取证溯源四大主流赛制展开分析:

一、CTF夺旗赛:解题模式奠基网络安全知识体系

CTF(Capture The Flag)以“解题获取flag”为核心,是普及度最高的网络安全竞赛形式。其特点如下:

典型场景:某线上CTF比赛中,一道WEB题要求选手利用SQL注入漏洞绕过登录验证,选手需通过构造特殊SQL语句获取数据库中的flag字符串,提交后得分。

二、AWD攻防模式:实时对抗检验综合防御能力

AWD(Attack With Defense)以“攻防双线作战”为核心,常见于线下决赛阶段,其特点如下:

典型场景:某AWD决赛中,A队发现B队服务器的文件上传漏洞,通过上传Webshell获取flag;同时,A队通过日志分析发现自家服务器存在未授权访问尝试,立即修复漏洞并封禁攻击IP,避免扣分。

三、ISW综合渗透:真实环境模拟攻防全链路

ISW(Integrated Security Warfare)以“模拟企业实战环境”为核心,特点如下:

典型场景:某ISW比赛中,选手需渗透一家虚构企业的内网,任务包括获取HR数据库中的员工信息、控制财务系统的支付权限等。

选手需综合运用端口扫描、漏洞利用、密码破解等技术,逐步达成目标。

四、取证溯源:数字取证还原攻击路径

取证溯源赛制以“安全分析”为核心,特点如下:

典型场景:某取证溯源比赛中,选手需分析一台被入侵的Web服务器,发现攻击者通过SQL注入获取数据库权限后,上传了Webshell并修改了首页文件。

选手需提交攻击者的IP、利用的SQL注入语句、Webshell路径等关键证据得分。

总结:四大赛制协同构建网络安全人才成长体系

对于学习者而言,可根据自身阶段选择适合的赛制:初学者从CTF入门,积累一定经验后参与AWD提升实战能力,再通过ISW向高级渗透方向进阶,最后通过取证溯源完善安全分析技能。

宁夏网安职业技术学院等机构提供的系统性培训,可为参赛者提供从理论到实战的全方位支持。

暂无评论内容