在数字时代的洪流中,分布式拒绝服务攻击(DDoS)已从早期的简单洪水式冲击,演变为高度复杂、多向量且具备自我伪装能力的系统性威胁。传统依赖带宽硬抗或固定阈值触发的防护手段,在面对如今动辄数百Gbps甚至Tbps级别的混合攻击时,显得力不从心。因此,现代服务器DDoS防护策略的全面升级,不再仅仅是一个技术补丁,而是一场从被动防御到主动免疫、从静态隔离到动态重构的战略转型。其核心路径,正是围绕“攻击溯源”与“弹性扩容”两大支柱展开,二者相辅相成,共同构建起一道具备自我进化能力的数字长城。

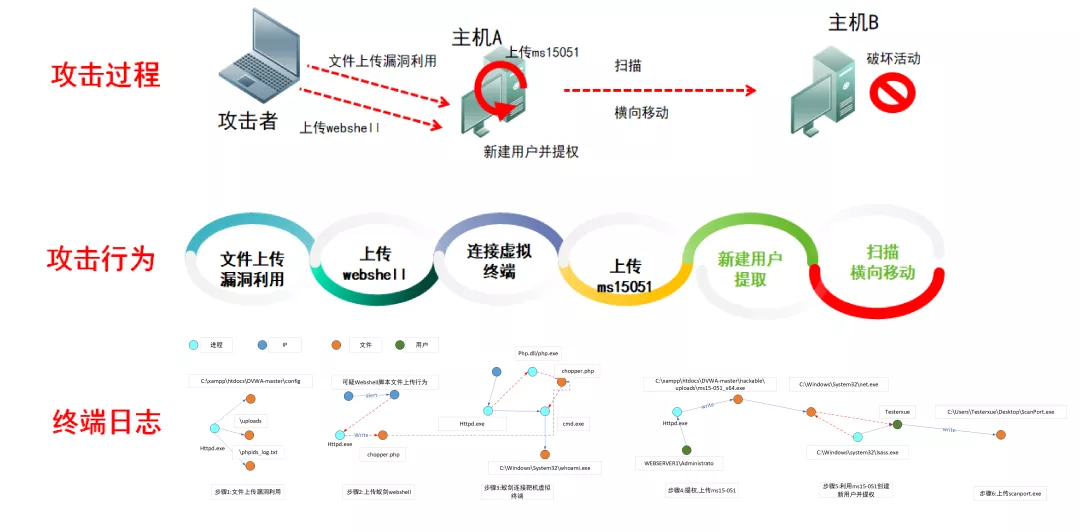

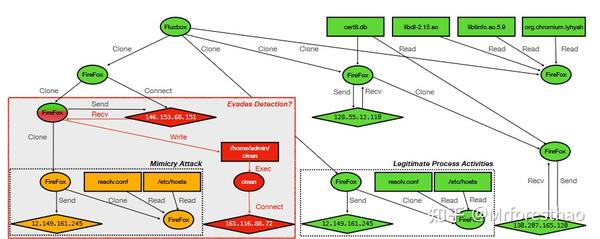

攻击溯源作为防护体系的“侦查神经”,其重要性已被提升至前所未有的高度。过去的溯源往往陷入事后诸葛亮的困境——在流量清洗完毕后,通过日志拼接和IP追踪来复盘攻击路径,但这一过程常因攻击者使用反射放大技术、伪造源地址或分布在全球的僵尸网络而变得支离破碎。现代溯源思路的升级,在于将“追踪”前置为“实时图谱构建”。这意味着在流量进入服务器集群的初始阶段,防护系统必须能够解析网络数据包的深层特征,而非仅仅依赖五元组。例如,通过机器学习模型对攻击流量的熵值、协议异常率、包大小分布以及时间序列上的行为模式进行实时聚类分析,系统可以即时标记出“可疑流族”,进而反向推导其是否来源于同一控制端发出的指令模式、是否共享特定的加密载荷或请求路径特征。

这种基于行为指纹和猎杀链的溯源方法,其价值不仅在于定位攻击源,更在于为“弹性扩容”提供精准的决策依据。当系统识别出攻击流量存在地域化聚合(如大量请求集中于某个IP段或地区)、或发现攻击向量正在从HTTP洪水向SYN Flood渐变时,弹性扩容机制便不再是无差别的资源浪费。它能够按需触发地理隔离:将来自恶意IP段的流量直接引流至清洗中心的远端黑洞;同时,基于对攻击峰值与业务基线的实时对比,动态调整计算资源的池化策略。例如,在区块链或游戏服务器场景中,正常的用户请求可能伴随高频的API调用,而DDoS攻击则表现为对特定接口的疯狂访问。若溯源系统能快速锁定攻击针对的是“用户登录”或“资产交易”等关键服务,弹性扩容则无需扩增整个集群容量,而是仅对受影响的微服务实例进行横向扩展,并在同一时间将正常请求负载均衡至未被污染的健康节点。

更为关键的是,弹性扩容的“弹性”二字,在现代防护策略中已超越了单纯的服务器数量堆叠。它扩展至对网络带宽、CDN节点、以及边缘计算能力的租用调度。传统做法是将所有流量导向数据中心,导致核心带宽成为瓶颈。而升级后的路径强调“分布式对抗”:当溯源系统确认攻击流量为L3/L4层洪水时,弹性扩容会立即向云服务商发起带宽弹性采购请求,将清洗能力外包至最近的POP节点(存在点)。这实质上构建了一个动态的、去中心化的防御矩阵。例如,当服务器A遭遇攻击,其防护层会实时通知所有CDN边缘节点将对A域名的请求进行回源验证,任何无法通过JavaScript挑战或Cookie验证的流量,将被直接拦截在边缘,而无需回到源站消耗资源。这种策略本质上是在攻击者与服务器核心之间,构建起一层无限扩展的“迷雾墙”,任何攻击流量在穿透这些弹性节点时都会被稀释和净化。

从更长期的视角看,攻击溯源与弹性扩容的协同进化,已开始涉足自动化编排领域。现代服务器的运维团队,正通过SOAR(安全编排、自动化与响应)平台将溯源结果直接转化为扩容规则。一旦系统判定某次攻击具有特定模式(如夹杂着SQL注入尝试的DDoS攻击),溯源模块会自动生成签名,而弹性扩容模块则会即时修改Nginx或HAProxy的访问控制列表(ACL),对匹配该签名的流量进行限流或重定向至蜜罐系统。这种零人工介入的“分析-决策-执行”闭环,将防护响应时间从分钟级压缩至秒级,显著降低了攻击者的窗口期。例如,在一个混合云架构中,若溯源发现攻击流量正在利用某个未修补的CVE漏洞进行资源耗尽尝试,弹性扩容不仅可以临时提升服务器规格,还能自动触发容器编排工具(如Kubernetes)将受攻击的服务实例快速终止并重建到新的节点,同时通过DNS调整将用户流量导向未被污染的可用区。

全面升级路径的真正挑战,在于如何规避“噪声干扰”和“错误扩大”。溯源系统可能会将突发的正常流量高峰误判为攻击,导致弹性扩容触发不必要的资源调度,引发成本失控。为此,现代策略引入了“置信度评分”与“历史基线自适应”机制。系统会根据不同业务时段(例如电商促销活动或游戏开服)自动调整流量模型的敏感度,同时结合第三方威胁情报源(如IP信誉库和ASN 关联分析)来提高溯源精准度。弹性扩容则在执行层面增加“熔断验证”逻辑:在扩容请求发出后的数秒内,持续监控攻击是否被削弱,若发现误判,立即回滚新增资源以避免浪费。

从长远来看,DDoS防护的终极形态,或许是一个没有固定边界的“自免疫系统”。在这个系统里,每一台服务器既是计算节点,也是防御节点。攻击溯源不再是孤立的中央分析器,而是分布式在每台设备上的轻量级检测代理;弹性扩容也不再依赖传统的升降级操作,而是通过网络拓扑的动态图算法,实时规划数据流的最优路径,将攻击流量引导至系统预设的“引流堤坝”中消耗殆尽。这种从攻击溯源到弹性扩容的全面升级,其本质是从“堵”到“疏”的哲学转变:不再试图与洪流正面抗衡,而是通过精准分析其源头与路径,引导它流向预先挖好的泄洪道。对于现代服务器而言,这不仅是技术的进化,更是一种生存策略的智慧升华——在不确定的数字风暴中,唯有构建起能够实时感知、智能判断并动态重构的防御生态,才能真正实现业务的不间断运行与安全边界的无限延伸。

ddos是怎么防御的

防御DDoS攻击需采取多层次、综合性的技术与管理措施,结合流量清洗、基础设施加固、实时监控及应急响应等手段,构建主动防御体系。 以下是具体防御方法及实施要点:

一、技术防御措施

二、监控与预警体系

三、应急响应与灾备

四、防御策略选择建议

通过上述措施,可显著提升对DDoS攻击的防御能力,但需注意:防御需持续迭代,随着攻击技术升级(如AI驱动的智能攻击),需定期更新防御策略并优化配置。

网站被攻击怎么办

网站被攻击时,可采取以下措施应对,同时可借助内容分发网络(CDN)提升安全防护能力:

一、紧急应对措施

二、利用CDN增强防护能力

CDN通过分布式节点和安全机制,可有效抵御多种网络攻击:

三、长期安全加固策略

四、典型攻击场景应对示例

通过紧急响应、CDN防护和长期加固相结合,可显著提升网站抗攻击能力,保障业务连续性和用户数据安全。

服务器被ddos攻击和CC攻击解决方案

服务器遭遇DDoS攻击和CC攻击时,需结合攻击类型特点采取针对性防护措施,以下是具体解决方案:

DDoS攻击解决方案

DDoS攻击通过大流量消耗网络带宽或服务器资源,导致网络堵塞或宕机,可分为直接型(如SYN/ACK/ICMP/UDP FLOOD)和反射型(如NTP/DNS/SSDP反射FLOOD)。防护思路如下:

CC攻击解决方案

CC攻击通过模拟真实用户请求,制造大量数据库查询,消耗服务器资源(如CPU、内存、I/O),导致服务不可用。防护思路如下:

复合型攻击防护建议

当前攻击常为DDoS+CC复合型,需采用立体式防御系统:

总结

通过分层防护与动态响应,可显著提升服务器抗攻击能力,降低业务中断风险。

暂无评论内容