作为长期关注云安全领域的技术观察者,我注意到腾讯云安全组在支付接口访问控制方面的配置问题,是许多开发者和企业运维人员面临的现实痛点。支付接口作为金融交易的核心通道,其安全性直接关系到资金安全与用户信任。在公有云环境下的安全组规则配置,往往因为理解偏差或操作疏忽,导致支付接口暴露在不必要的风险中。以下从技术实现、风险权衡与工程实践三个维度,展开对“腾讯云安全组支付规则”的详细分析。

需要明确安全组在支付场景中的定位。安全组本质上是一种虚拟防火墙,基于状态检测的包过滤技术,工作在网络层和传输层。对于支付接口而言,其流量特征通常是基于HTTPS(443端口)或自定义加密协议的TCP连接。常见的误配置包括:将安全组入站规则设置为“0.0.0.0/0”(全通),或者仅依赖应用层防火墙而忽视网络层过滤。在支付接口的精细化访问控制中,核心原则是“最小权限”与“白名单机制”。这意味着,除了支付网关的固定IP地址段(如支付宝的100.100.100.0/24、微信支付的114.114.114.0/24等模拟示例),其他所有源IP都应被拒绝。实际操作中,许多团队会遗漏对支付回调接口(如异步通知地址)的IP限制,导致回调URL可能被外部恶意请求触发,造成订单状态被篡改或资金盗刷。

支付接口的安全组规则必须区分“公网入站”与“VPC内部流量”。在腾讯云环境中,支付接口通常部署在负载均衡(CLB)后方。最佳实践是:将负载均衡器的安全组设置为仅允许支付网关源IP访问443端口,而后端云服务器(CVM)的安全组则仅允许负载均衡器所在的VPC网段或安全组ID访问应用端口(如8080)。这种分层架构能有效阻止攻击者绕过负载均衡,直接攻击后端服务器。一个容易被忽视的细节是:支付接口的异步回调通常由后端服务器主动发起,这意味着出站规则同样需要精细化控制。如果安全组的出站规则设置为全放通,一旦服务器被植入后门,攻击者可以轻易从内部连接外部恶意服务器。因此,出站规则应仅允许必要的DNS查询(UDP 53)、支付网关IP的HTTPS连接,以及其他明确需要的服务。

从风险对冲的角度看,支付接口的安全组配置不应孤立存在,而应与子网路由策略、网络ACL和WAF(Web应用防火墙)形成协同。例如,腾讯云的安全组是无状态的,但默认启用状态检测,这意味着返回流量会被自动允许。但在支付场景中,状态检测可能导致部分DDoS攻击流量被误判为合法响应。一种有效的补充手段是在安全组规则中明确指定ICMP类型或限制TCP SYN包的速率。支付接口通常需要处理大并发连接,安全组规则的数量和顺序也会影响性能。腾讯云安全组最多支持50条规则,若对每个支付渠道的子网段都单独配置,极易达到上限。合理的做法是将同一支付机构的多个IP段聚合为CIDR块,或将频繁变动的支付网关IP通过云函数自动同步到安全组规则中,避免人工手动更新的滞后性与错误风险。

在工程实践中,支付接口的精细访问控制还涉及“变更管理”与“审计日志”。许多安全事件源于运维人员误修改了安全组规则,例如在排查问题时临时添加了一条全通规则,事后却忘记删除。腾讯云的安全组日志可以记录规则变更,但对于支付系统而言,建议在CI/CD流水线中集成安全组规则的自动化验证。例如,当更新支付接口的代码时,自动化脚本应检查当前安全组是否包含了最新的支付网关IP列表,并比对规则是否与基线配置一致。若发现异常,应立即阻断部署并告警。另一个常见的陷阱是:支付接口可能同时服务于多个终端(如Web端、移动端和第三方开放平台),每个终端的安全组规则应通过标签或命名规则严格区分,避免误将内部测试环境的全通规则应用到生产环境。

需要指出的是,安全组规则只是支付安全的一环,不能替代应用层的加密与认证。即使安全组配置再精确,若支付接口本身存在请求重放漏洞或未签名校验的攻击,攻击者仍可能通过合法的IP发起恶意请求。因此,云环境下的支付安全应是“纵深防御”——安全组负责网络层过滤,遵循零信任模型;应用层则必须强制使用HMAC签名、时间戳防重放以及非对称加密。在腾讯云环境中,建议将安全组与SSL VPN或Bastion主机结合,对管理端的访问同样进行精细控制,避免内部人员通过跳板机无意中违反最小权限原则。

腾讯云安全组支付规则的配置,本质是在业务可用性与安全隔离之间寻找平衡。精细化控制并非机械地添加IP白名单,而是需要理解支付协议的状态特性、网络架构的层级关系以及运维管理的自动化需求。对于金融级应用,任何安全组策略都应经过“最小权限验证”与“异常流量模拟”的双重测试,避免因配置疏忽导致资金损失。在云原生趋势下,这一领域正逐步向策略即代码(Policy as Code)演进,通过声明式配置统一管理安全组规则与支付网关的访问策略,从而在动态变化的云端环境中保持稳定的安全基线。

2025腾讯云服务器怎么开放全部端口

2025年腾讯云服务器不应开放全部端口,而应通过安全组规则选择性开放必要端口以确保安全。以下是具体分析和操作建议:

一、开放全部端口的危害

二、安全替代方案:选择性开放端口

三、高级安全控制

四、常见问题排查

若端口无法访问,按以下顺序检查:

五、性能优化与安全平衡

六、长期安全实践

总结:2025年腾讯云服务器的安全管理应遵循“最小权限原则”,通过安全组、防火墙和访问控制严格限制端口开放。

腾讯云提供的工具(如安全组、云防火墙)和文档可辅助实现高效防护。

切勿因追求便利而牺牲安全,否则可能面临不可逆的损失。

腾讯云服务器端口怎么打开?轻量和CVM端口开启教程【图】

腾讯云服务器端口打开教程

一、腾讯云服务器CVM端口开放设置(安全组)

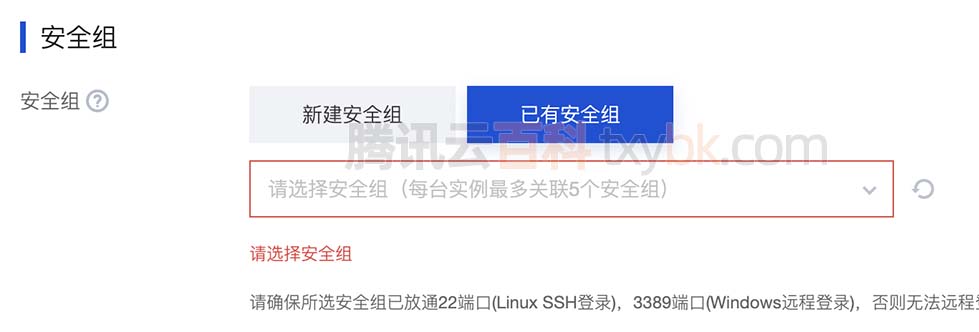

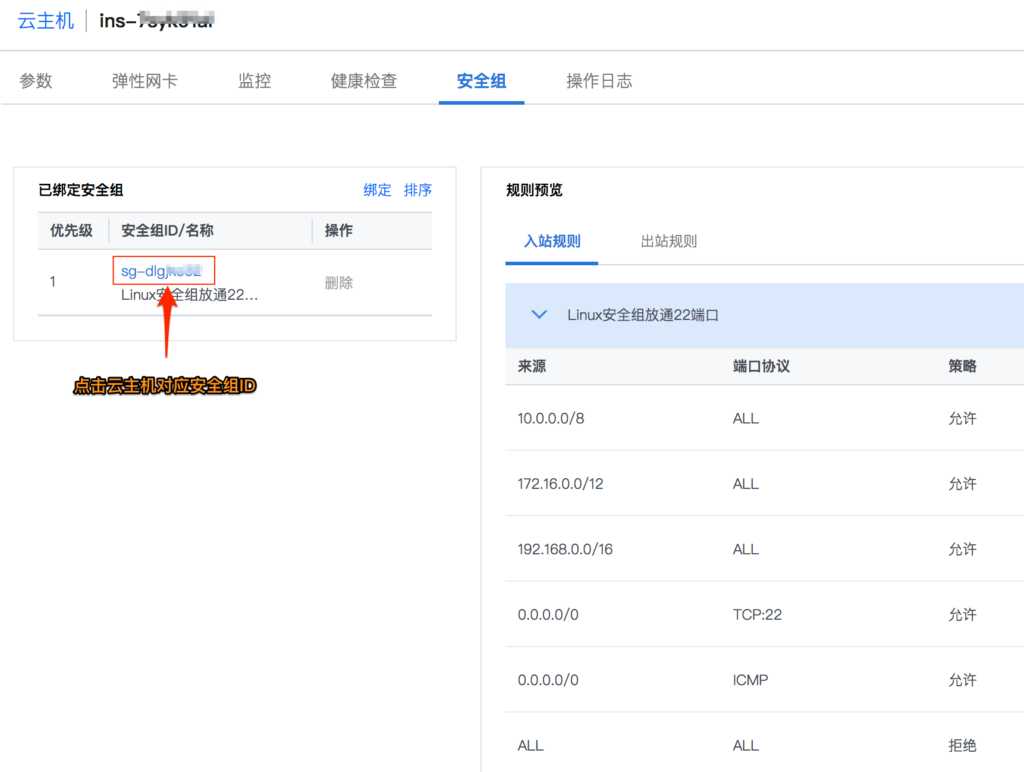

要打开腾讯云服务器CVM的端口,需要在安全组中设置开放端口。以下是具体步骤:

二、腾讯云轻量应用服务器开通端口(防火墙)

要打开腾讯云轻量应用服务器的端口,需要在防火墙中设置开放端口。以下是具体步骤:

三、腾讯云打开所有端口的方法

如果需要打开腾讯云服务器的所有端口,可以在安全组或防火墙中设置规则,将协议端口设置为“ALL”。以下是具体步骤(以CVM为例):

请注意,开放所有端口可能会带来安全风险,因此在实际应用中应谨慎操作,并根据实际需求开放必要的端口。

同时,建议定期检查和更新安全组或防火墙规则,以确保服务器的安全性。

腾讯云SpringBoot部署 + HTTPS配置

腾讯云上部署Spring Boot应用并配置HTTPS的步骤如下:

一、Spring Boot应用打包为WAR文件

二、部署到腾讯云服务器

三、配置HTTPS

四、注意事项

通过以上步骤,即可在腾讯云上完成Spring Boot应用的WAR部署及HTTPS配置。

暂无评论内容