支付回调签名校验机制:技术原理、常见漏洞与安全加固实践

在数字支付日益普及的今天,支付回调接口作为商户系统与支付网关之间的关键桥梁,其安全性直接关系到交易数据的完整性和资金安全。支付回调接口主要用于接收支付网关发送的交易结果通知,例如用户支付成功或失败的状态信息。这一环节若缺乏有效的签名校验机制,极易成为攻击者的突破口。本文将深入剖析支付回调签名校验机制的技术原理,揭示其常见漏洞,并探讨安全加固的实践方法。

理解支付回调签名校验机制的技术原理至关重要。支付回调本质上是支付网关在完成交易处理后,向商户系统发送的一个异步HTTP请求。该请求通常包含交易金额、订单号、支付状态等关键参数。为防止数据在传输过程中被篡改,商户与支付网关会预先协商一个共享密钥。签名生成过程通常是将所有参数按字典序排序后,拼接成字符串,并附加密钥,再通过哈希算法(如MD5、SHA256)生成摘要值。支付网关将签名一同发送至商户系统,商户系统接收到回调后,用相同算法和密钥重新计算签名,并将计算值与接收到的签名比对。若一致,则证明数据未被篡改,且来源可信。

即使有理论基础,实际开发中签名校验机制仍可能因实现不当而暴露出多种漏洞。常见漏洞之一是签名算法选择不当。例如,使用MD5这种已被证明存在碰撞风险的算法,攻击者可能通过构造特定数据生成相同签名,从而绕过校验。另一个常见的缺陷是参数拼接顺序错误。签名生成时要求参数按固定顺序排列,若商户端代码在解析参数时未严格遵循该顺序,或直接使用支付网关返回的原始字符串进行校验,攻击者可能通过重排参数来伪造签名。更危险的情况是,某些系统会忽略空值参数或未参与签名的字段,这为攻击者提供了添加额外参数的机会,例如插入一个恶意字段以改变业务逻辑。签名字段本身也可能成为攻击目标。若校验代码未正确处理签名值的来源,而是错误地从请求体中提取其他字段作为签名,攻击者可轻易伪造校验通过。

时间戳和随机数的缺失也是一大隐患。没有这些防护机制,攻击者可以截获一次有效回调并进行重放攻击,导致同一订单被多次处理或状态被恶意覆盖。更隐蔽的漏洞出现在密钥管理环节。共享密钥若被硬编码在代码中,或通过不安全的通道传输,一旦泄露,整个校验体系将崩溃。支付网关可能提供测试环境和生产环境的不同密钥,若开发人员混淆使用,或测试密钥未及时轮换,同样构成风险。

针对上述漏洞,安全加固实践需从多个层面展开。首要措施是选择强签名算法,如SHA256或更高级的HMAC-SHA256,其抗碰撞性和安全性远高于MD5。同时,引入时间戳机制,要求回调请求中包含生成时间,商户系统验证签名后,检查时间戳是否在合理窗口内(例如5分钟),从而阻断重放攻击。随机数(Nonce)同样不可或缺,每笔交易的随机数必须唯一,且商户系统需记录已使用的随机数,避免重复,这进一步加固了重放防御。

参数处理是校验的核心环节。开发者必须严格遵循支付网关文档规定的签名生成流程,按特定顺序(如字典序或指定先后顺序)拼接所有必要参数,包括空值字段。校验时,应从签名值字段中提取签名,而非依赖请求体中的其他部分。建议采用支付网关官方提供的SDK进行签名计算和验证,避免手动实现可能带来的逻辑错误。同时,应对所有参与签名的参数进行类型转换和清晰定义,例如金额字段必须为数值类型,防止注入攻击。

密钥管理应当纳入企业安全体系。使用安全的密钥分发渠道,如密钥管理服务,避免硬编码。生产环境和测试环境的密钥需严格分离,并定期轮换。在密钥存储时,可采用加密或哈希加盐的方式降低泄露影响。对于支付回调接口本身,应采用HTTPS协议,确保数据传输在公网中加密,防止中间人攻击。IP白名单机制能限制回调来源,只允许支付网关的服务器IP访问商户回调接口,增加攻击门槛。

日志记录与监控是最后的防线。每次签名校验的结果(成功或失败)应详细记录,包括请求来源、参数、时间戳及校验详情。异常行为如频繁校验失败、来自异常IP的请求,应触发告警。同时,定期审计签名校验代码,尤其是支付网关更新签名算法或参数时,及时同步修改,避免兼容性问题。

支付回调签名校验机制绝非简单的技术实现,而是一整套安全体系的体现。从算法、参数、密钥到传输、监控,每一环节的疏漏都可能被攻击者利用。开发者应以防御纵深思维,结合实践案例,持续加固系统。最终,一个稳健的签名校验机制不仅保护商户资金,也维护用户对数字支付的信任。在这个数字经济的底层基础设施中,每一行代码都承载着不可忽视的安全责任。

支付渠道被攻击了有什么好的办法吗?

当支付渠道被攻击时,可采取以下措施应对:

如何避免常见的身份验证和授权漏洞?

为避免常见的身份验证和授权漏洞,需从设计、编码、部署到维护全流程采取针对性措施,结合安全编码实践、访问控制策略和第三方风险管理,具体措施如下:

一、明确身份验证与授权的核心区别,避免概念混淆

二、避免常见漏洞的具体措施1. 防范不安全值比较漏洞

2. 规避基于路径的身份验证陷阱

3. 防止对身份验证源的信任错位

4. 实施功能级访问控制

5. 加强令牌管理

三、实施身份验证与授权的最佳实践

四、参考OWASP Top 10强化防护

通过结合技术措施(如严格比较、令牌管理)和管理实践(如安全设计、持续测试),可显著降低身份验证与授权漏洞风险,保护敏感数据和系统安全。

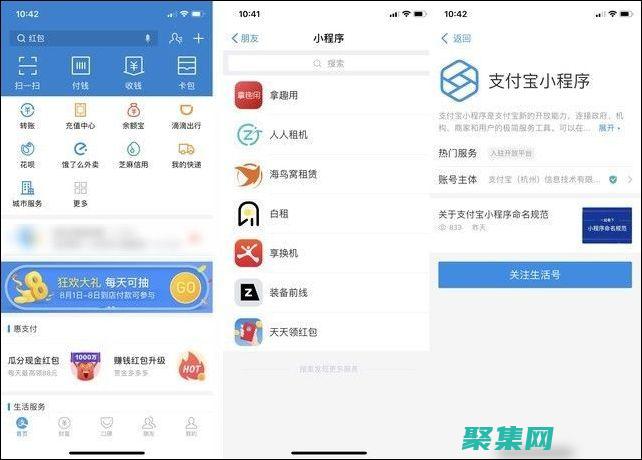

APP报毒处理-App安装报毒爆红如何处理-加固混淆去毒分析

APP安装报毒爆红的处理需结合加固、混淆、去毒分析等技术手段,同时针对不同品牌手机的安全机制优化适配。 以下是具体处理方案:

一、报毒原因分析

二、加固混淆去毒技术方案

三、针对不同品牌手机的适配优化

四、其他处理建议

暂无评论内容