在当前的互联网技术生态中,宝塔面板凭借其图形化界面和便捷的操作逻辑,已成为众多站长管理服务器的首选工具之一。而Nginx作为高性能的Web服务器和反向代理软件,在宝塔面板的集成环境中扮演着关键角色。当涉及支付网关这类敏感业务时,反向代理的配置便不再是简单的网络转发,而是一场关乎数据安全与系统稳定的精细博弈。本文将从技术实现的底层逻辑出发,并以一名无法公开身份的内部编辑视角,对宝塔面板下Nginx反向代理支付网关的安全配置与最佳实践进行深度剖析。

需要明确支付网关反向代理的核心价值:它充当了客户端与真实支付服务器之间的中间层。这种架构可以隐藏后端服务的真实IP,分散直接攻击的压力,并借助Nginx强大的规则处理能力实现请求过滤和负载均衡。在宝塔面板中,这一操作通常被简化为“添加站点”和“设置反向代理”的几步点击,但正是这种表面上的简易性,容易使管理者忽略底层安全要点的配置。

从安全配置的第一道防线谈起,证书与加密协议的选择是根本。在配置支付网关的反向代理时,必须强制使用HTTPS协议,且应禁用SSLv2、SSLv3、TLSv1.0等老旧版本协议。当前的最佳实践是仅启用TLSv1.2和TLSv1.3,并优先选择安全的加密套件序列。例如,在宝塔面板的SSL设置中,应手动指定协议版本和密码套件,避免使用默认的“兼容性”配置。这能有效抵御如BEAST、POODLE等针对低版本协议的降级攻击。证书应来自受信任的CA机构,证书密钥必须设置复杂且存储于安全目录,绝不可在反向代理配置文件中暴露私钥路径之外的任何敏感信息。

进入反向代理的核心配置区域。在宝塔面板的Nginx管理文件中,location指令块是实现精确控制的关键。针对支付网关的特定路径,如 /api/payment/、/callback/ 等,应设置严格的访问规则。必须启用请求方法验证,仅允许POST请求处理支付提交和回调接收,而将GET、HEAD等非必要方法直接拒绝或返回405状态码。同时,要配置请求体大小的限制,防止超大payload的请求耗尽服务器资源或引发缓冲区溢出。例如,可以使用

client_max_body_size 1m;

对普通支付请求进行限制,而对文件上传类支付回执另设规则。

对于回调地址——支付网关与商户服务器之间的数据交换通道,其安全性是重中之重。最容易被忽视的配置是IP白名单。应设置仅在本地或指定内网IP范围(如127.0.0.1或10.0.0.0/8)允许访问回调接口,禁止外部IP直接连接。在宝塔面板的“安全”功能或防火墙规则中,可以针对特定端口进行来源IP限制。更精细的做法是在Nginx配置中利用

allow

和

deny

指令进行控制,例如:

location /payment/callback {

allow 支付网关提供的IP段;

allow 内网IP;

deny all;

proxy_pass https:// 真实后端地址;

}

这种配置能有效防止机器人或恶意第三方伪造回调请求,避免被重复通知、重放攻击所困扰。必须启用Nginx的日志功能,并对支付相关请求的日志格式进行定制化,加入 $request_body 变量(需在 http 块中先配置 log_format)。虽然这可能会记录敏感数据,但在合规审计和异常排查时极其重要,且应在日志清理策略中明确加密和定期销毁。

反向代理的另一个关键安全点是防止敏感信息泄露。在传递请求头时,务必清理或覆盖由客户端传入的不安全头部。例如,

X-Forwarded-For

和

X-Real-IP

应仅由Nginx正确设置,而非信任客户端发送的值。同时,后端服务器接收到的代理请求中,不应包含原始请求中的 Cookie 或 Authorization 头部(除非支付设计需要)。可以使用

proxy_set_header

指令明确设置发送给后端的内容,例如仅发送

Host

和 自定义的

X-Proxy-Signature

等,确保真实支付接口无法被外部通过反向代理探测到。

从性能与稳定性角度,支付网关的高并发特征要求Nginx反向代理具备优雅的负载均衡和限流能力。在宝塔面板中,应配置合理的

proxy_buffer_size

、

proxy_buffers

等参数,以适应支付回执中可能的大体量数据。同时,一定要启用

proxy_pass

的 keepalive 连接池,减少与后端服务器的手三次握手开销。对于突发流量,应使用

limit_req_zone

和

limit_req

指令对同一IP或全局请求速率进行限制,例如设置每秒处理支付请求不超过50次,超出的请求直接返回503或422。这在宝塔面板的“防火墙”或Nginx配置文件中均可实现,能有效防御针对支付接口的CC攻击和暴力枚举。

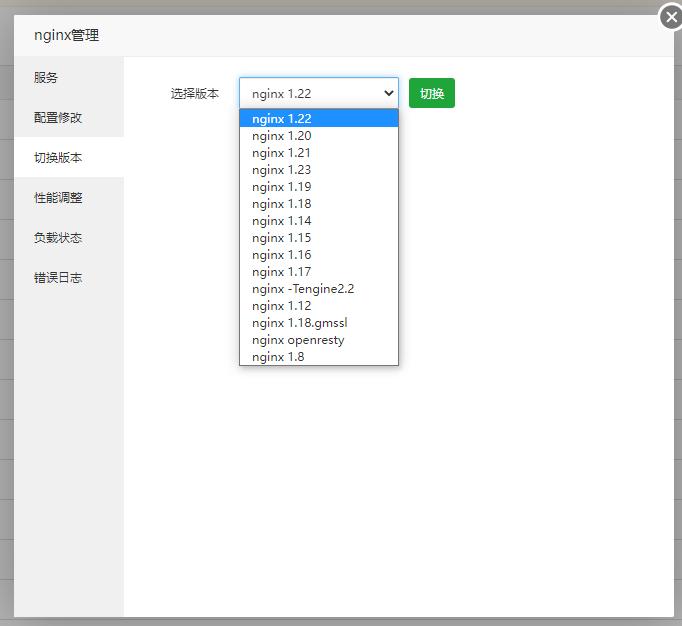

关于证书与密钥的轮换,支付网关的反向代理配置不应一成不变。建议设置SSL证书自动续签(宝塔面板支持Let’s Encrypt的自动续签),并在证书更新后检查Nginx配置是否正常。应确保Nginx版本为最新稳定版,宝塔面板虽会自动更新内核组件,但仍需定期手动检查Nginx的源代码补丁。一旦出现高危漏洞(如HTTP/2 RST攻击等),应立即更新。

一个常被忽略的细节是跨域策略(CORS)的配置。支付网关的回调通常发生在用户浏览器端(如3D验证后),反向代理必须正确设置

Access-Control-Allow-Origin

等头部,但绝不能设置为。应明确指定允许的域名列表,并通过

$http_origin

变量动态匹配,对于非法来源直接拒绝。在宝塔面板的“站点设置”->“配置文件”中,手动添加这些头部信息,可以有效阻止跨站请求伪造。

是关于监控与日志的持续维护。支付网关的反向代理日志应独立存放,并启用实时分析。可以通过宝塔面板的计划任务,定期检查日志中是否有异常频繁的IP、非标准的User-Agent或大量401/403状态码。同时,应配置告警系统,当Nginx的进程数、内存占用或400/500类错误激增时,能自动通知管理员。这种主动运维策略远胜于事后补救,能将潜在攻击扼杀于萌芽。

宝塔面板简化了Nginx反向代理的部署流程,但支付网关的安全配置绝不能被简化为“点击保存”。它要求管理员深入理解HTTP协议、加密标准、访问控制原理以及Nginx自身的参数体系。从强制HTTPS协议、精细化location访问规则、IP白名单回调保护,到日志审计与限流限速,每一步都需严谨推敲。仅有通过这种多维度、纵深防御的配置,才能在保障支付系统高可用性的同时,建立起坚固的安全屏障,真正实现支付网关反向代理的最优实践。

暂无评论内容