在当前数字支付生态中,支付宝作为中国乃至全球领先的第三方支付平台,其安全机制的核心构建之一便是公钥与私钥的配对体系。本文将以一个技术观察者的视角,深度剖析支付宝公钥CSR生成的完整流程,从底层概念到实际操作系统地展开分析,旨在揭示其背后的安全逻辑与操作细节。请注意,以下内容仅作技术探讨,不涉及任何敏感信息或未公开的内部规范。

需要理解CSR(证书签名请求)在支付宝安全架构中的基础定位。CSR并非支付宝特有的产物,而是国际通用X.509数字证书体系中的一个关键环节。当商户需要与支付宝进行安全通信时,其系统会生成一对密钥:私钥(由商户严格保管,不得外泄)和公钥(需要提交给支付宝)。CSR文件实际上是一个包含了公钥以及商户身份信息的加密文本块,其作用等同于一张“身份申请单”,用于向证书颁发机构(此场景下为支付平台或其信任的CA)证明身份,并请求颁发数字证书。支付宝的支付接口之所以严格要求CSR流程,本质上是为了确保每一笔交易都能通过非对称加密进行身份验证和防抵赖。

从概念上说,支付宝公钥CSR的生成过程涉及三个核心要素:密钥长度与算法选择、身份信息的编码规范、以及签名生成。技术上,行业通行标准要求使用RSA-2048位或更高(如ECC-256位)的密钥强度。对于支付宝这类高并发系统,选择适当的算法至关重要:RSA技术成熟但计算资源消耗相对高,仅在密钥交换方面表现稳定;而ECC算法能以更短的密钥长度提供同等安全等级,更适合移动端和物联网场景,但兼容性需额外验证。实际操作中,多数开发框架(如Java Keytool、OpenSSL)会自动默认采用RSA-2048位,这是支付宝官方推荐的基础配置。开发者若选择ECC,需确保支付宝开放平台的接收端已明确支持,否则可能导致证书不被信任。

在实操层面,生成CSR的流程需严谨遵循以下步骤。以Linux环境下使用OpenSSL为例,第一步是生成私钥文件。执行命令 `openssl genrsa -out alipay_private.pem 2048` 会创建私钥。这里的关键风险节点在于私钥的存储权限和备份策略。一份私钥如果直接以明文形式存放于服务器上,一旦被入侵,整个支付安全体系将瞬间崩溃。因此,强烈建议对此私钥文件设置严格的文件系统权限(如600),并考虑使用硬件安全模块(HSM)或专业的密钥管理系统进行托管。第二步是生成CSR文件,命令为 `openssl req -new -key alipay_private.pem -out alipay.csr`。在此过程中,系统会交互式地要求输入国家、省份、城市、组织名称、常用名等信息。这些字段需与支付宝商户注册信息的工商登记资料严格一致。值得一提的是,“常用名”(Common Name)通常填写商户的域名或应用名称,支付宝会对该字段进行校验。

从安全设计角度深入分析,CSR生成过程中的每一步都承载着防御攻击的使命。例如,为什么要求CSR中的公钥必须由私钥签名?这是为了验证请求者确实拥有对应的私钥控制权。如果公钥可以由任意外部提交,那么攻击者完全可能伪造一个公钥并冒充商户。同理,CSR文件中包含的MD5或SHA-256摘要能确保信息在传输过程中未被篡改。支付宝在处理完CSR后,会结合自身的CA证书链签发数字证书,并返回给商户。商户需要进一步将支付宝的公钥(由支付宝方提供,通常在其开放平台下载)导入到自己的系统。这样一来,一个完整的双向安全信道便构建完成:商户用支付宝公钥加密敏感请求,支付宝用商户公钥验证签名并解密数据。

纵览全流程,一个容易忽略但至关重要的细节在于证书的有效期管理。大部分支付宝证书的有效期为一年。许多商户在初次配置成功后,会忘记在到期前更新CSR,导致支付突然中断。因此,合理的运维策略应包括:在生成CSR时,记录证书序列号和过期时间;设置提醒机制(如提前30天生成新的CSR并申请续签);以及确保旧私钥在证书更新后能够安全销毁或归档。部分开发者可能出于方便考虑,直接在支付宝开放平台的管理后台复制粘贴CSR内容。这里需注意,CSR文件内容中的换行符和空白字符必须完整保留。某些剪贴板操作可能会自动合并行尾字符,导致格式错误,使支付宝后台校验失败。

对于初次接触CSR生成的开发者,一个常见误区是将公钥与证书混淆。公钥是CSR内容的一部分,而证书是支付宝或CA对公钥进行数字签名后的输出文件。用户真正需要上传至支付宝平台的是CSR,而不是已经存在的证书。强烈建议在生成CSR之前,先备份一份私钥的副本到离线存储介质(如加密U盘)。一旦私钥丢失,即使有CSR也无法完成证书签发,必须重新生成整个密钥对。这会导致所有基于旧密钥配置的API调用失效,且需要重新申请接口权限。

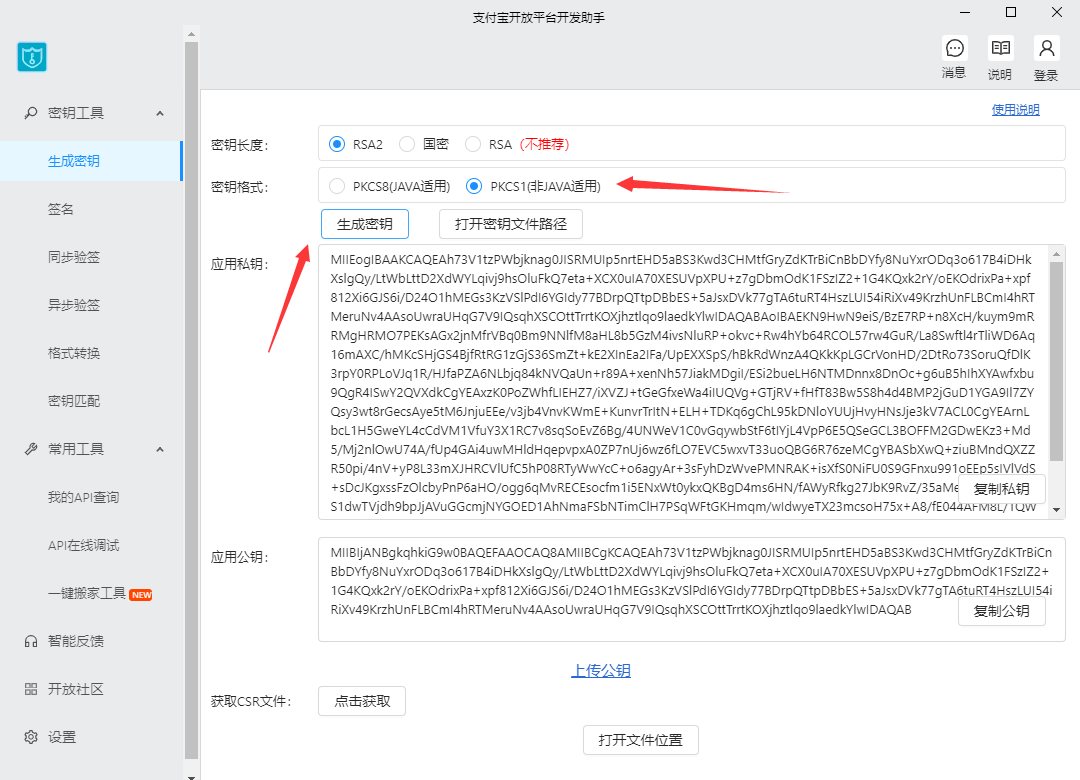

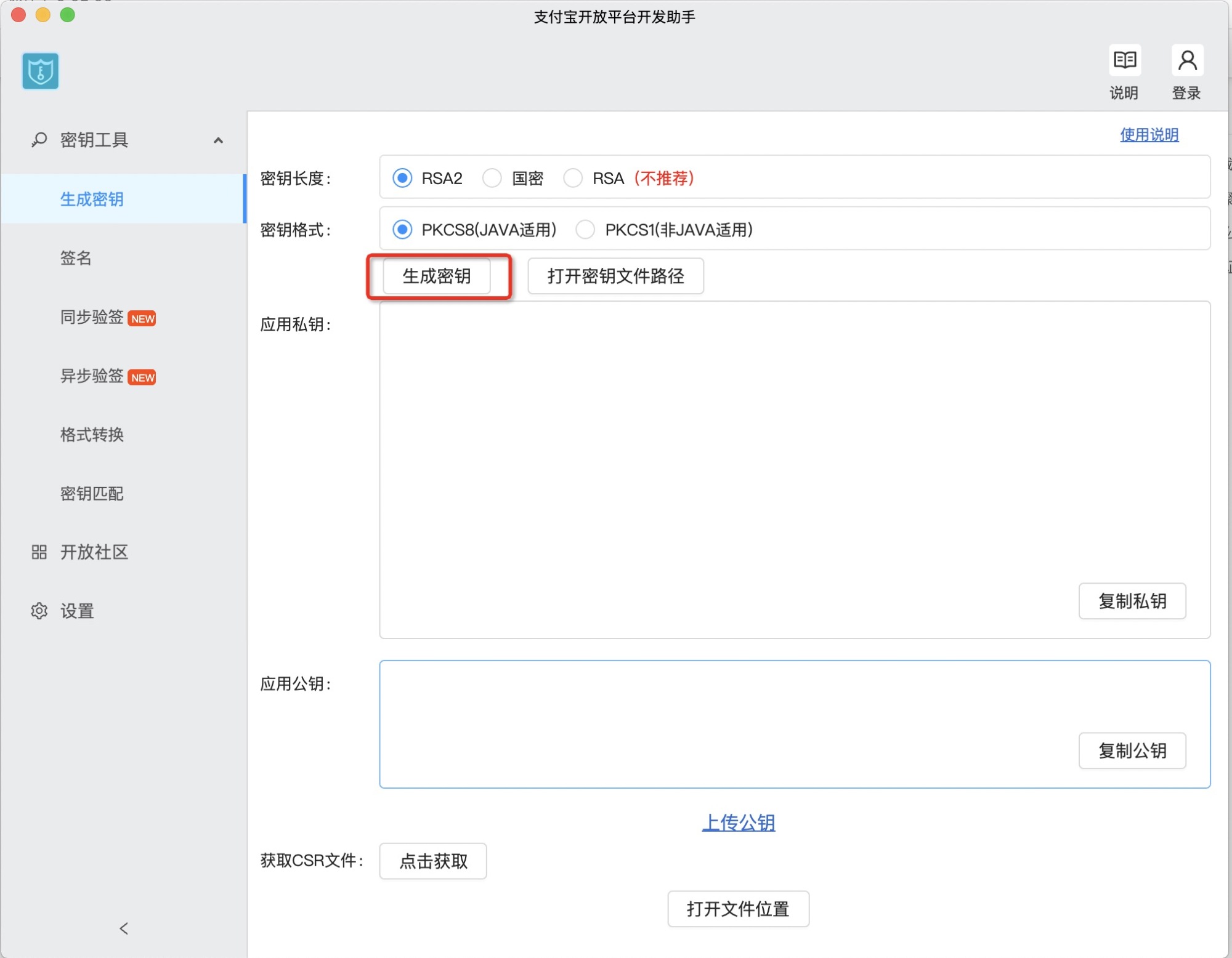

从工具选择的角度来看,虽然OpenSSL功能强大,但对于非技术人员来说,其命令行操作门槛较高。支付宝官方提供了图形化的密钥工具,用于简化CSR的生成。这些工具通常封装了RSA密钥生成和CSR填写的逻辑,并集成了格式自动验证功能。使用这类工具时,必须从支付宝官方渠道下载,并验证其数字签名,以防被植入后门。独立安全审查机构曾多次发现,仿冒的支付工具会偷偷将私钥上传至远程服务器,这无疑是对支付安全的严重威胁。

支付宝公钥CSR的生成流程不仅是技术操作,更是商户在数字支付生态中建立信任的基石。它要求操作者同时具备密码学基础、合规意识与运维纪律。本文的阐述已触及从概念到实操的多个维度,但仍需强调:安全绝非一次配置即一劳永逸,而是需要持续监测、定期更新和风险响应。当商户严格遵循这些步骤时,其支付系统不仅能抵御常规的中间人攻击,还能在面临高级持续性威胁时具备一定的底层防御能力。每一次通过CSR确认的数字证书,都是一次对交易双方身份的郑重承诺,这构成了支付宝生态能够稳定运行的根本保障之一。

网银支付的时候金邦达U盾显示“未找到证书公钥”

要下载数字证书 登录工行个人网上银行,进入“客户服务-U盾管理-U盾自助下载”,下载证书信息并安装. 然后在开始菜单所有程序里找到工行人个网上银行证书工具软件打开金邦达工具箱 点击“证书密码”,选择“校验”,在弹出的口令窗口中输入当初你设置的U盾密码后点“确定”。应该就行了.

请问SSL证书怎么买?

如何购买SSL证书,整理的流程如下:

第一步,生成并提交CSR(证书签署请求)文件CSR文件一般都可以通过在线生成(或服务器上生成),申请人在安信SSL证书上制作的同时系统会产生两个秘钥,公钥CSR和密钥KEY。

选择了SSL证书申请之后,提交订单并将制作生成的CSR文件一起提交到证书所在的CA颁发机构。

第二步,CA机构进行验证CA机构对提交的SSL证书申请有两种验证方式:第一种是域名认证。

系统自动会发送验证邮件到域名的管理员邮箱(这个邮箱是通过WHOIS信息查询到的域名联系人邮箱)。

管理员在收到邮件之后,确认无误后点击我确认完成邮件验证。

所有型号的SSL证书都必须进行域名认证。

第二种是企业相关信息认证。

对于SSL证书申请的是OV SSL证书或者EV SSL证书的企业来说,除了域名认证,还得进行人工核实企业相关资料和信息,确保企业的真实性。

第三步,CA机构颁发证书由于SSL证书申请的型号不同,所验证的材料和方式有些区别,所以颁发时间也是不同的。

如果申请的是DV SSL证书最快10分钟左右就能颁发。

如果申请的是OV SSL证书或者EV SSL证书,一般3-7个工作日就能颁发。

总结:网站面临网络攻击的风险有所增加。

它可能会导致严重的财务影响,企业必须安装 SSL 证书。

如何创建一个自签名的SSL证书

创建自签名证书的步骤注意:以下步骤仅用于配置内部使用或测试需要的SSL证书。

第1步:生成私钥使用openssl工具生成一个RSA私钥$ openssl genrsa -des3 -out 2048说明:生成rsa私钥,des3算法,2048位强度,是秘钥文件名。

注意:生成私钥,需要提供一个至少4位的密码。

第2步:生成CSR(证书签名请求)生成私钥之后,便可以创建csr文件了。

此时可以有两种选择。

理想情况下,可以将证书发送给证书颁发机构(CA),CA验证过请求者的身份之后,会出具签名证书(很贵)。

另外,如果只是内部或者测试需求,也可以使用OpenSSL实现自签名,具体操作如下:$ openssl req -new -key -out 说明:需要依次输入国家,地区,城市,组织,组织单位,Common Name和Email。

其中Common Name,可以写自己的名字或者域名,如果要支持https,Common Name应该与域名保持一致,否则会引起浏览器警告。

Country Name (2 letter code) [AU]:CNState or Province Name (full name) [Some-State]:BeijingLocality Name (eg, city) []:BeijingOrganization Name (eg, company) [Internet Widgits Pty Ltd]:joyiosOrganizational Unit Name (eg, section) []:info technologyCommon Name (e.g. server FQDN or YOUR name) [] Address []第3步:删除私钥中的密码在第1步创建私钥的过程中,由于必须要指定一个密码。

而这个密码会带来一个副作用,那就是在每次Apache启动Web服务器时,都会要求输入密码,这显然非常不方便。

要删除私钥中的密码,操作如下:cp rsa -in -out 第4步:生成自签名证书如果你不想花钱让CA签名,或者只是测试SSL的具体实现。

那么,现在便可以着手生成一个自签名的证书了。

$ openssl x509 -req -days 365 -in -signkey -out 说明:crt上有证书持有人的信息,持有人的公钥,以及签署者的签名等信息。

当用户安装了证书之后,便意味着信任了这份证书,同时拥有了其中的公钥。

证书上会说明用途,例如服务器认证,客户端认证,或者签署其他证书。

当系统收到一份新的证书的时候,证书会说明,是由谁签署的。

如果这个签署者确实可以签署其他证书,并且收到证书上的签名和签署者的公钥可以对上的时候,系统就自动信任新的证书。

第5步:安装私钥和证书将私钥和证书文件复制到Apache的配置目录下即可,在Mac 10.10系统中,复制到/etc/apache2/目录中即可。

需要注意的是,在使用自签名证书时,浏览器会提示证书不受信任,如果你是对外网站使用,建议还是去CA机构申请可信的SSL证书,现在证书也很便宜,沃通CA超快SSL Pre才488元/年。

暂无评论内容